Informationssicherheit im Unternehmen erfolgreich umsetzen

Inhalte

Informationssicherheit im Unternehmen: Grundlagen, Maßnahmen und Strategie

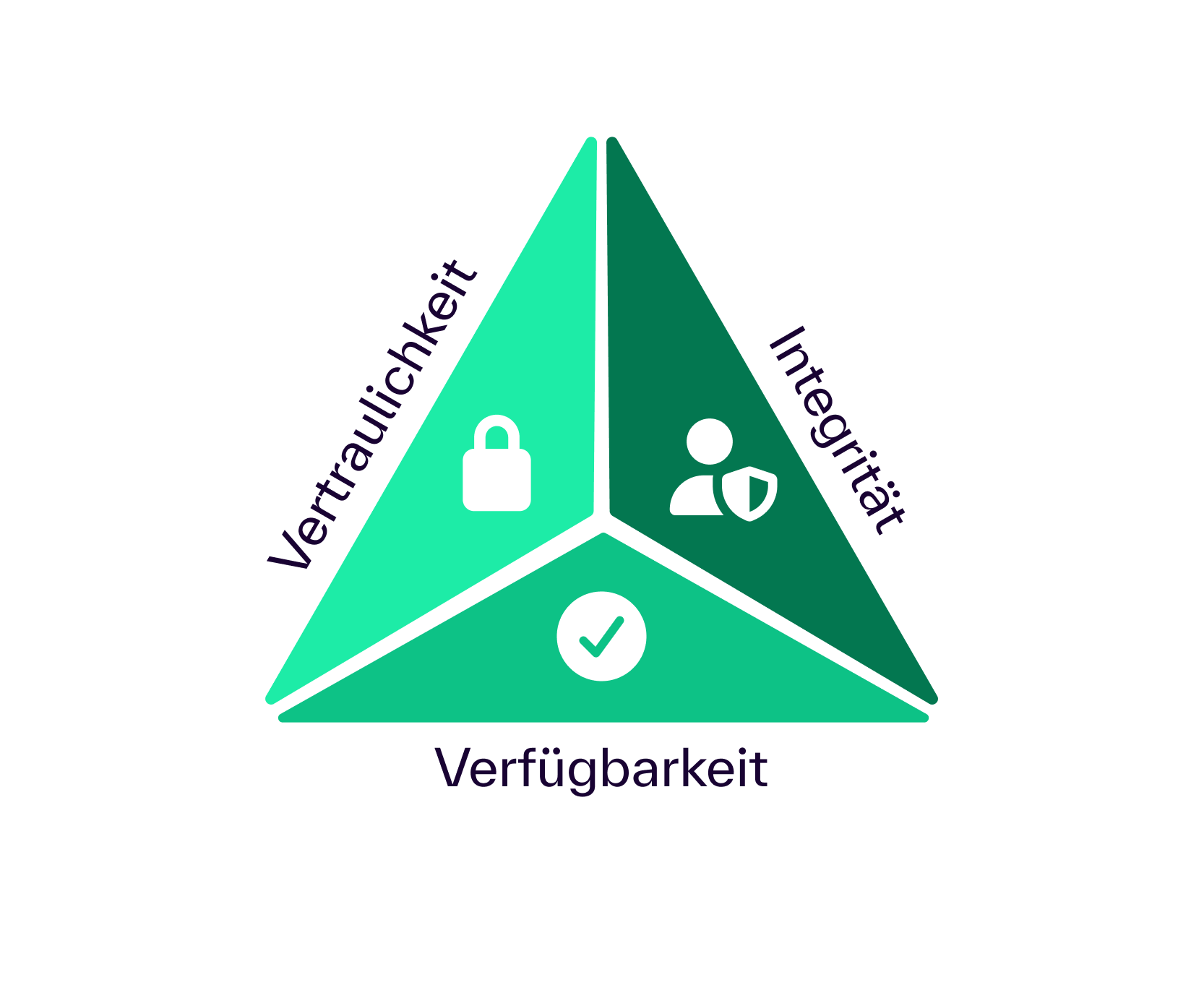

[DEFINITION][Informationssicherheit][Informationssicherheit schützt Vertraulichkeit, Integrität und Verfügbarkeit deiner Daten und Systeme, damit dein Unternehmen auch bei Angriffen, Fehlern oder Ausfällen handlungsfähig bleibt.]

In diesem Beitrag erhältst du einen kompakten Überblick über die Grundlagen und Schutzziele der Informationssicherheit sowie die Rolle eines ISMS als Fundament. Anschließend lernst du zentrale IT-Sicherheitsmaßnahmen zur Reduktion von Angriffsflächen und IT-Sicherheitsprozesse für den Umgang mit Sicherheitsvorfällen kennen. Abschließend erfährst du, wie du Menschen und Lieferkette absicherst und eine IT-Sicherheitsstrategie mit Roadmap und Kennzahlen im Unternehmen etablierst.

Informationssicherheit: Das Wichtigste in Kürze

- Informationssicherheit basiert auf Schutzzielen: Vertraulichkeit, Integrität und Verfügbarkeit bilden die Grundlage aller IT-Sicherheitsmaßnahmen.

- ISMS schafft Struktur: Ein Informationssicherheits-Managementsystem steuert Rollen, Risiken und Maßnahmen systematisch im Unternehmen.

- Angriffsflächen gezielt reduzieren: Identity-Schutz, Patch-Management und sichere Architektur verhindern typische Einstiegswege für Cyberangriffe.

- Sicherheitsprozesse sichern Resilienz: Detektion, Reaktion und Wiederherstellung begrenzen Auswirkungen von Sicherheitsvorfällen und Ausfällen.

- Strategie macht Sicherheit steuerbar: Roadmap, Kennzahlen und Governance verankern Informationssicherheit dauerhaft im Management.

Was ist Informationssicherheit?

Informationssicherheit bedeutet praktisch: Du steuerst Daten, Prozesse und Systeme so, dass Vertraulichkeit, Integrität und Verfügbarkeit auch bei Angriffen, Fehlern und Ausfall erhalten bleiben. Diese drei Eigenschaften bilden die klassischen Schutzziele der Informationssicherheit und definieren, was Sicherheit in der Informationstechnik konkret bedeutet. Sicherheit wird dadurch messbar, weil Entscheidungen an klaren Zielen ausgerichtet sind und nicht an einzelnen Tools. Genau hier liegen die Grundlagen der IT-Sicherheit: erst Schutzziel definieren, dann Risiken bewerten, anschließend geeignete Maßnahmen umsetzen.

Schutzziele der Informationssicherheit und ISMS als Fundament

Die Schutzziele bilden die fachliche Grundlage aller IT-Sicherheitsmaßnahmen, da sie aus dem abstrakten Begriff Sicherheit konkrete Anforderungen ableiten. Das Bundesamt für Sicherheit in der Informationstechnik (BSI), die zentrale deutsche Behörde für Cybersicherheit, beschreibt Vertraulichkeit, Integrität und Verfügbarkeit als grundlegende Werte der Informationssicherheit. Häufig wird zusätzlich Authentizität ergänzt, also die überprüfbare Echtheit von Identitäten, Systemen und Kommunikationspartnern. Dadurch werden IT-Schutzziele zur Basis für Priorisierung, Auditfähigkeit und nachhaltige Umsetzung in Unternehmen.

- Vertraulichkeit: Informationen sind ausschließlich für Berechtigte zugänglich, wodurch kontrollierter Zugriff auf Unternehmensdaten sichergestellt wird. Umsetzung erfolgt über Zugriffskontrollen, Verschlüsselung und Datenklassifizierung. Dadurch sinkt das Risiko für Missbrauch und Datenabfluss trotz Cyberangriffen.

- Integrität: Daten und Systeme bleiben korrekt und unverändert, außer durch autorisierte Änderungen. Erforderlich sind Change-Kontrollen, Signaturen, Protokollierung und strukturierte Rechtekonzepte. Diese Maßnahmen reduzieren Risiken durch Manipulation, Trojaner und Fehlbedienung.

- Verfügbarkeit: Systeme, Services und Informationen stehen zur Nutzung bereit, wenn sie benötigt werden. Redundanz, Notfallpläne, DDoS-Schutz und getestete Wiederherstellung mit Sicherungskopien sichern den Betrieb. Dadurch wird verhindert, dass Sicherheitsvorfälle unmittelbar zu einem geschäftlichen Ausfall führen.

- Authentizität: Identitäten, Geräte und Kommunikationspartner lassen sich verlässlich prüfen. Umsetzung erfolgt über starke Authentisierung, Zertifizierungen und privilegierte Zugriffskontrollen. Damit begrenzt du Angriffe auf Konten, administrative Systeme und kritische Anwendungen.

Ein Informationssicherheits-Managementsystem (ISMS) übersetzt diese Schutzziele in Rollen, Richtlinien, Risikoentscheidungen und überprüfbare Nachweise. Informationssicherheit entwickelt sich dadurch vom Einzelprojekt zu einem kontinuierlichen Managementprozess, der Aufgaben klar verteilt und sich an den Anforderungen des Unternehmens orientiert.

Der internationale Standard ISO/IEC 27001 beschreibt Anforderungen an ein ISMS und betont die Verbindung von Menschen, Richtlinien und Technologie im Sicherheitsmanagement. Ergänzend unterstützt das NIST Cybersecurity Framework 2.0 die strategische Steuerung, indem es Govern, Identify, Protect, Detect, Respond und Recover als zusammenhängende Sicherheitsfunktionen definiert.

In der Praxis entstehen Sicherheitsprobleme häufig nicht durch fehlende Technik, sondern durch mangelnde Priorisierung im Management der IT-Sicherheit. Ohne klar definierten Schutzbedarf und dokumentierte Risikoakzeptanz fließen Budgets oft in sichtbare, aber wenig wirksame Maßnahmen, während reale Bedrohungen bestehen bleiben. Ein ISMS schafft hier Struktur, indem es festlegt, welche Daten kritisch sind, welche Systeme als Kronjuwelen gelten und welche Risiken reduziert, übertragen oder bewusst akzeptiert werden. Dadurch entsteht eine belastbare IT-Sicherheitsstrategie statt isolierter IT-Sicherheitsmaßnahmen.

Ein aktueller Blindspot zeigt sich bei der Nutzung generativer KI ohne klare Governance. Mitarbeitende übertragen Daten schnell in externe Anwendungen, wodurch Sicherheitslücken und potenzieller Missbrauch entstehen können. Fehlen Zugriffskontrollen, Freigabeprozesse und Richtlinien, führen solche Szenarien zu Sicherheitsvorfällen unabhängig von vorhandenen Firewalls oder Softwarelösungen. Ein ISMS muss daher regeln, welche Informationen in welche Tools gelangen dürfen, wer Modelle freigibt und wie Kontrolle im Alltag sichergestellt wird, damit Cybersicherheit auch bei neuen Technologien erhalten bleibt.

IT-Sicherheitsmaßnahmen: Angriffsflächen reduzieren und Architektur absichern

Der technische Kern der IT-Sicherheitslage zeigt sich beim Initial Access, also dem ersten Zugriff eines Angreifers auf Systeme oder Anwendungen. Dieser Einstieg erfolgt häufig über gestohlene Zugangsdaten, ausnutzbare Schwachstellen oder exponierte Randgeräte innerhalb der IT-Infrastruktur.

Studien belegen, dass der Missbrauch kompromittierter Zugangsdaten weiterhin zu den dominanten Einstiegsvektoren gehört und gleichzeitig die Ausnutzung von Sicherheitslücken zunimmt. Daraus ergibt sich eine klare Priorität für IT-Sicherheitsmaßnahmen: Schutz kritischer Login-Punkte, Remote-Zugänge, VPN-Verbindungen und digitaler Identitäten.

- Zero Trust als Architekturprinzip: Zero Trust beschreibt ein Sicherheitsmodell ohne implizites Vertrauen in Netzwerkgrenzen und ersetzt klassische Perimeter-Sicherheit durch kontinuierliche Zugriffskontrollen. Jeder Zugriff wird anhand von Identität, Gerät, Kontext und Risiko geprüft, unabhängig vom Standort der Nutzer:innen. Für IT-Sicherheit im Unternehmen gewinnt dieses Modell an Bedeutung, da Cloud-Services, hybride Arbeitsmodelle und Partnerzugriffe traditionelle Sicherheitsgrenzen auflösen. Sicherheit entsteht dadurch primär durch kontrollierten Zugriff auf Ressourcen statt durch Netzwerkabschottung.

- Identity-Härtung als zentrale IT-Sicherheitslösung: Digitale Identitäten sind der wichtigste Kontrollpunkt moderner IT-Security, da kompromittierte Konten direkten Zugriff auf Systeme ermöglichen. Unternehmen sichern Identitäten durch Multi-Faktor-Authentifizierung, Minimalberechtigungsmodelle, getrennte Admin-Identitäten und Privileged Access Management, also die gezielte Steuerung besonders kritischer Zugriffsrechte. Ergänzend sorgt Sitzungsüberwachung dafür, ungewöhnliche Aktivitäten frühzeitig zu erkennen. Identity-Schutz gehört damit zu den wirksamsten Elementen jeder IT-Sicherheitsstrategie.

- Vulnerability Management und Systemhärtung: Schwachstellen entstehen kontinuierlich in Software, Anwendungen und IT-Infrastrukturen und müssen systematisch kontrolliert werden. Vulnerability Management beschreibt den Prozess zur Identifikation, Bewertung und Behebung dieser Sicherheitslücken innerhalb der Informationstechnik. Zentrale Bestandteile sind Asset-Inventarisierung, kontinuierliche Schwachstellenanalysen, Priorisierung nach Exponierung und Exploit-Verfügbarkeit sowie Virtual Patching als temporäre Schutzmaßnahme. Referenzframeworks wie die Sicherheitskontrollen des National Institute of Standards and Technology (NIST), einer US-amerikanischen Behörde für IT-Sicherheitsstandards, liefern dafür auditierbare Vorgaben für Konfiguration, Patch-Management und Protokollierung.

- Application Security und Sicherheit im Web: Webanwendungen stellen einen eigenständigen Angriffsraum dar, da sie öffentlich erreichbar, dynamisch und häufig von Drittkomponenten abhängig sind. Die internationale Organisation Open Web Application Security Project (OWASP) entwickelt Best Practices und Leitfäden für sichere Webanwendungen und definiert mit den OWASP Top Ten eine strukturierte Übersicht typischer Sicherheitsrisiken. Dazu zählen fehlerhafte Zugriffskontrollen, unsichere Systemkonfigurationen und veraltete Softwarekomponenten, die direkt zu Sicherheitsvorfällen führen können. Dieses Modell bietet Unternehmen einen praxisnahen Einstieg in strukturierte Application Security und sichere Entwicklung.

- Datensicherheit als Kern der Informationssicherheit: Der Schutz sensibler Daten gehört zu den zentralen Aufgaben der Informationssicherheit, da Datenabfluss finanzielle Schäden und Vertrauensverlust verursachen kann. Effektive IT-Sicherheitsmaßnahmen umfassen Datenklassifizierung, Verschlüsselung, Backup-Strategien und Data Loss Prevention, also Mechanismen zur Verhinderung ungewollten Datenabflusses. Schnelle Identifikation und Eindämmung von Sicherheitsvorfällen reduzieren nachweislich Kosten und operative Auswirkungen. Datensicherheit verbindet daher technische Kontrollen mit organisatorischen Sicherheitsprozessen.

- Cloud Security und Shared Responsibility: Im Cloud- und SaaS-Betrieb besteht eine geteilte Sicherheitsverantwortung zwischen Anbieter und Unternehmen, häufig als Shared-Responsibility-Modell bezeichnet. Anbieter sichern Infrastruktur und Plattform, während Konfiguration, Identitäten und Datenflüsse in der Verantwortung der Nutzer:innen liegen. Fehlkonfigurationen und Abhängigkeiten innerhalb digitaler Lieferketten erhöhen die Angriffsfläche und begünstigen Missbrauch. Wirksame IT-Sicherheitslösungen kombinieren daher Konfigurationsüberwachung, Identity-Richtlinien, Logging sowie Lieferkettenkontrollen und schaffen so ganzheitlichen Schutz in hybriden IT-Infrastrukturen.

IT-Sicherheitsprozesse für den Umgang mit Sicherheitsvorfällen

Kein Schutz ist vollständig, deshalb muss Informationssicherheit operativ greifen, sobald ein Angriff erfolgreich ist. Das NIST Cybersecurity Framework 2.0, ein international verbreitetes Strukturmodell für Cybersicherheit, beschreibt diesen Lebenszyklus über Detect, Respond und Recover und ergänzt ihn um Govern, Identify und Protect als dauerhafte Vorbereitung. Für Unternehmen entsteht daraus ein klares Steuerungsmodell: Wie schnell erkennst du Sicherheitsvorfälle, wie effektiv stoppst du Angriffe und wie zügig stellst du Systeme wieder her. IT-Sicherheitsprozesse übersetzen diese Fragen in messbare Abläufe statt isolierter Sicherheitsmaßnahmen.

- Sichtbarkeit und Detektion als Grundlage: Effektive Incident Response beginnt mit Transparenz über Ereignisse innerhalb der IT-Infrastruktur. Ohne Protokollierung, Alarmierung und forensische Analyse bleiben Angriffe länger unentdeckt und erhöhen Schäden sowie Risiken. Studien zeigen, dass schnelle Identifikation und Eindämmung von Sicherheitsvorfällen direkte Kosteneffekte erzeugen und zunehmend durch Automatisierung unterstützt werden. Damit wird Informationssicherheit im Management-Kontext zu einer Frage messbarer Reaktionszeiten statt reiner Tool-Implementierung.

- Meldewege und regulatorische Anforderungen: Meldeprozesse gehören inzwischen zur operativen IT-Sicherheit im Unternehmen und sind nicht ausschließlich ein Compliance-Thema. Die europäische NIS2-Richtlinie definiert ein mehrstufiges Reporting mit Frühwarnung innerhalb von 24 Stunden, Incident-Meldung nach 72 Stunden und Abschlussbericht innerhalb eines Monats. Diese Anforderungen betreffen zahlreiche kritische Branchen und erhöhen die Bedeutung strukturierter Kommunikations- und Eskalationsprozesse. Sicherheitsvorfälle müssen daher technisch erkannt, organisatorisch bewertet und regulatorisch gemeldet werden.

- Ransomware-Resilienz und Wiederherstellung: Ransomware stellt einen zentralen Belastungstest für Sicherheitsprozesse dar, da sie Verfügbarkeit angreift und häufig mit Datenabfluss kombiniert wird. Ein belastbarer Recover-Prozess umfasst getestete Wiederherstellungsabläufe, geprüfte Integrität von Sicherungskopien vor der Rücksicherung und abgestimmte Kommunikationsmaßnahmen. Diese Fähigkeiten reduzieren Ausfallzeiten und begrenzen wirtschaftliche Auswirkungen von Cyberangriffen. Resilienz entsteht dadurch nicht durch Prävention allein, sondern durch verlässliche Wiederherstellungsfähigkeit.

- Schutz vor Verfügbarkeitsangriffen: Angriffe auf die Verfügbarkeit digitaler Dienste, insbesondere DDoS-Attacken, gehören zu den häufigsten Incident-Typen in europäischen Lagebildern. Unternehmen benötigen daher präventive und reaktive Maßnahmen, um geschäftskritische Online-Services stabil zu halten. Typische Schutzmechanismen sind Web Application Firewalls, Content Delivery Networks, Rate-Limitierung und abgestimmte Notfallpläne mit Providern. Diese Maßnahmen sichern die Betriebsfähigkeit auch unter hoher Last durch gezielte Angriffe.

- Lernkreislauf und kontinuierliche Verbesserung: IT-Sicherheitsprozesse entfalten ihre Wirkung erst durch systematische Nachbereitung von Vorfällen und Beinahe-Vorfällen. Das NIST Cybersecurity Framework beschreibt hierfür Profile und Reifegrade, die den Ist-Zustand, Ziel-Zustand und Fortschritt der Sicherheitsarbeit transparent machen. Unternehmen können dadurch Maßnahmen priorisieren und Sicherheitsfähigkeiten gezielt ausbauen. Informationssicherheit wird so zu einem kontinuierlichen Verbesserungsprozess statt zu einer reaktiven Einzelmaßnahme.

Menschen und Lieferkette als Faktor der Informationssicherheit

Informationssicherheit wird häufig als rein technisches Thema verstanden, obwohl menschliches Verhalten eine zentrale Rolle bei Sicherheitsvorfällen spielt. Analysen zeigen, dass Nutzer:innen in vielen Angriffsszenarien direkt beteiligt sind, etwa durch Phishing, Social Engineering, Fehlbedienung oder unbeabsichtigten Missbrauch von Zugängen. Awareness beschreibt daher keinen einmaligen Schulungsinhalt, sondern einen kontinuierlichen Sicherheitsprozess mit Training, Tests und klaren Verhaltensregeln. Online Security entsteht dadurch nicht allein durch Technik, sondern durch sichere Entscheidungen im Arbeitsalltag.

- Security Awareness und Human Risk Management: Mitarbeitende interagieren täglich mit Daten, Anwendungen und Systemen und bilden damit eine wesentliche Sicherheitsgrenze innerhalb der IT-Infrastruktur. Effektive Awareness-Programme kombinieren Schulungen, Simulationen von Phishing-Angriffen und transparentes Feedback, um Sicherheitsfähigkeiten messbar zu verbessern. Klare Richtlinien, einfache Meldewege und unterstützende Sicherheitsmaßnahmen reduzieren Fehlbedienung und stärken eigenverantwortliches Handeln. Human Risk Management entwickelt Informationssicherheit so zu einer organisatorischen Fähigkeit statt zu einer rein technischen Schutzmaßnahme.

- GenAI-Nutzung und Shadow AI: Die Nutzung generativer KI im Arbeitsalltag erweitert Produktivität und Handlungsspielräume, erhöht jedoch gleichzeitig Risiken für Datenabfluss. Mitarbeitende übertragen Inhalte häufig in externe Plattformen, wodurch vertrauliche Informationen unkontrolliert verarbeitet werden können. Shadow AI beschreibt die Nutzung nicht freigegebener KI-Tools ohne Governance, Zugriffskontrollen oder Richtlinien und wird dadurch zu einem relevanten Informationssicherheits-Thema. Unternehmen benötigen klare Regeln für Datennutzung, Toolfreigaben und Zugriffskontrollen, um Cybersicherheit auch bei neuen Technologien sicherzustellen.

- Lieferkette und Drittparteien als Sicherheitsfaktor: Digitale Abhängigkeiten erhöhen die Angriffsfläche, da Partner, Dienstleister und Softwareanbieter direkten oder indirekten Zugriff auf Systeme und Daten erhalten. Sicherheitsvorfälle innerhalb der Lieferkette können Auswirkungen über mehrere Organisationen hinweg entfalten und Angriffe skalieren. Europäische Lageanalysen zeigen eine zunehmende Bedeutung solcher Cyber Dependencies, also digitaler Abhängigkeiten zwischen Unternehmen. Informationssicherheit im Unternehmen muss daher Partnerzugriffe, Integrationen und externe Dienste systematisch berücksichtigen.

- Supplier Security als strukturierter Prozess: Supplier Security beschreibt die systematische Absicherung externer Dienstleister und Technologiepartner innerhalb der IT-Sicherheitsstrategie. Dazu gehören Sicherheitsanforderungen in Verträgen, Mindeststandards für technische Zugänge, Nachweise für Patch- und Incident-Fähigkeit sowie abgestimmte Runbooks für Sicherheitsvorfälle. Frameworks wie die CIS Controls, entwickelt vom Center for Internet Security, liefern priorisierte Schutzmaßnahmen gegen verbreitete Cyberangriffe und unterstützen die Umsetzung in Cloud- und Hybrid-Umgebungen. Supplier Security reduziert Risiken nicht durch Einzelprüfungen, sondern durch dauerhaft etablierte Sicherheitsprozesse.

- Insider-Risiken und Zugriffskontrolle: Insider-Risiken entstehen nicht ausschließlich durch böswillige Handlungen, sondern häufig durch legitimen Zugriff in Kombination mit Fehlverhalten oder Rollenwechseln. Besonders privilegierte Konten können Sicherheitsvorfälle mit hoher Schadenswirkung auslösen, da sie direkten Zugriff auf kritische Systeme und Unternehmensdaten ermöglichen. Prävention basiert daher auf strukturierten Berechtigungsmodellen, Trennung von Aufgaben, Monitoring sicherheitsrelevanter Aktivitäten und zeitnaher Entziehung von Rechten bei organisatorischen Veränderungen. Zugriffskontrolle wird dadurch zu einem zentralen Element der Datensicherheit und der gesamten IT-Security.

IT-Sicherheitsstrategie: Roadmap und Steuerung der Informationssicherheit

Eine wirksame IT-Sicherheitsstrategie scheitert selten an Zielbildern, sondern an fehlender Priorisierung und Umsetzung in sinnvolle Schritte. Das NIST Cybersecurity Framework 2.0 bietet dafür ein strukturiertes Modell, das Ist-Zustand und Zielzustand gegenüberstellt sowie Reifegrade definiert, um Maßnahmen risikobasiert zu staffeln. Informationssicherheit wird dadurch planbar, budgetierbar und direkt in Managemententscheidungen übersetzbar. Strategie bedeutet in diesem Kontext, Sicherheitsmaßnahmen entlang der größten Risiken zu sequenzieren, statt isoliert umzusetzen.

- Startphase mit Minimum Viable Security: Zu Beginn steht der Aufbau grundlegender Sicherheitsfähigkeiten, die zentrale Einstiegsvektoren für Cyberangriffe adressieren. Dazu gehören Identity-Härtung, Asset-Inventarisierung, priorisierte Patch-Prozesse und Basis-Logging zur Sichtbarkeit sicherheitsrelevanter Ereignisse. Diese Maßnahmen reduzieren Risiken durch kompromittierte Zugangsdaten und ungepatchte Schwachstellen signifikant. Minimum Viable Security schafft damit eine belastbare Grundlage für weitere Sicherheitsprozesse.

- Stabilisierungsphase mit operativer Resilienz: Nach der Basissicherung folgt die Operationalisierung von IT-Sicherheitsprozessen, um Sicherheitsvorfälle kontrolliert zu beherrschen. Zentrale Elemente sind Incident-Response-Pläne, regelmäßige Übungen, Backup- und Wiederherstellungstests sowie abgestimmte Notfallabläufe bei Verfügbarkeitsangriffen. Resilienz beschreibt dabei die Fähigkeit, trotz Angriffen den Geschäftsbetrieb schnell wiederherzustellen. Diese Phase verankert Sicherheitsmaßnahmen im operativen Alltag und reduziert Auswirkungen von Sicherheitsvorfällen.

- Skalierungsphase mit struktureller Absicherung: Im nächsten Schritt werden Sicherheitsmaßnahmen über Organisation, Lieferkette und Technologie hinweg standardisiert. Dazu gehören strukturierte Supplier Security, Application Security nach OWASP Leitlinien, Cloud-Sicherheitskonfiguration und Governance für neue Technologien wie generative KI. Ziel ist es, wachsende digitale Abhängigkeiten kontrolliert zu steuern und dauerhafte Angriffsflächen zu reduzieren. Skalierung bedeutet somit, Informationssicherheit als unternehmensweite Fähigkeit zu etablieren.

Der IT-Sicherheitsbericht dient als zentrales Steuerungsinstrument, das diese Roadmap im Unternehmen transparent macht. Relevante Kennzahlen umfassen beispielsweise MFA-Abdeckung, Patch-Status kritischer Systeme, Remediation-Zeiten für exponierte Schwachstellen, Zeit bis Detektion und Eindämmung von Sicherheitsvorfällen sowie Wiederherstellungserfolg nach Ausfällen. Ergänzend ermöglichen Kennzahlen zur Drittparteienexposition eine Bewertung von Lieferkettenrisiken. Dadurch wird IT-Sicherheit im Unternehmen aus Managementsicht überprüfbar, ohne in technische Detaildiskussionen abzurutschen.

Zertifizierung unterstützt die strategische Umsetzung von Informationssicherheit durch strukturierte Nachweise und Priorisierung. ISO/IEC 27001 beschreibt Anforderungen an Informationssicherheits-Managementsysteme und gilt international als Referenz für ein wirksames ISMS. Ergänzend liefert ISO/IEC 27002 konkrete Best-Practice-Kontrollen für die operative Umsetzung von Sicherheitsmaßnahmen. Zertifizierung stärkt Vertrauen bei Stakeholdern und unterstützt gleichzeitig interne Governance und Managementprozesse.

Für Unternehmen mit EU-Bezug gehört die NIS2-Richtlinie zur strategischen Planung, da Meldepflichten und Risikomanagement verbindliche Anforderungen darstellen. Die Richtlinie definiert klare Fristen für Sicherheitsmeldungen und adressiert zahlreiche kritische Sektoren innerhalb der Europäischen Union. Das Bundesamt für Sicherheit in der Informationstechnik (BSI), die zentrale deutsche Cybersicherheitsbehörde, bietet hierfür Orientierung und Werkzeuge wie eine NIS2-Betroffenheitsprüfung. Dadurch lassen sich Governance-Anforderungen frühzeitig mit operativer Informationssicherheit verknüpfen.

Informationssicherheit gezielt aufbauen: Kompetenzen und Weiterbildung als Erfolgsfaktor

Informationssicherheit entfaltet ihre Wirkung erst dann vollständig, wenn Strategie, Technik und Prozesse durch entsprechende Fähigkeiten im Unternehmen getragen werden. Mitarbeitende, Verantwortliche und Führungskräfte benötigen strukturiertes Wissen zu IT-Sicherheit, ISMS, Cybersecurity und regulatorischen Anforderungen. Weiterbildung schafft die Grundlage, um Sicherheitsmaßnahmen korrekt umzusetzen, Sicherheitsvorfälle professionell zu beherrschen und Informationssicherheit dauerhaft im Management zu verankern. Qualifizierung wird damit zu einem zentralen Bestandteil jeder IT-Sicherheitsstrategie.

Strukturierte Weiterbildungsangebote unterstützen dich dabei, Informationssicherheit praxisnah aufzubauen und regulatorische Anforderungen sicher umzusetzen. Dazu zählen Trainings zu ISO/IEC 27001, Auditor- und Implementer-Rollen, CISO-Kompetenzen sowie Schulungen zu KI-Managementsystemen. Diese Programme verbinden Grundlagen der IT-Sicherheit mit operativer Umsetzung und stärken Fähigkeiten in Governance, Risikomanagement und Incident Response. Gleichzeitig erleichtern Zertifizierungen den Nachweis strukturierter Sicherheitskompetenz gegenüber Stakeholdern und Partnern.

Wenn du Informationssicherheit systematisch vertiefen und Kompetenzen gezielt ausbauen möchtest, findest du passende Weiterbildungsangebote unter:

https://www.haufe-akademie.de/skill-it/subcategories/informationssicherheit-28iso-29

Die dort verfügbaren Trainings unterstützen dich dabei, Informationssicherheit im Unternehmen strategisch zu gestalten, Sicherheitsmaßnahmen wirksam umzusetzen und langfristig ein belastbares Sicherheitsniveau sicherzustellen.

Ergänzend findest du in unseren Blogbeiträgen zu IT-Grundschutz , Cybersecurity und Cloud Security vertiefende Einblicke in zentrale Teilbereiche der Informationssicherheit.